アカウント乗っ取りを防止

Challenges with identity threats

Increased attack surface

The explosion of cloud services, non-human identities, and AI agents blurs routine activity from malicious actions, forcing security teams to find the threat needle in an identity haystack.

Rising account takeover risks

Identities are the keys to cloud accounts, making them top targets for compromise and credential theft, especially high-privilege accounts used by admins and automation tools like CI/CD pipelines.

Missed signals

Identity compromises are getting faster, and critical clues, such as sudden role changes or unusual login patterns, can be hidden within fragmented logs, obscuring early signs of identity misuse.

Slow response

Understanding blast radius, confirming intent, revoking access, and rotating secrets is slow and error-prone in today’s IAM consoles, delaying response and extending attacker dwell time.

エクサフォースがアイデンティティ・セキュリティでSOCを強化する方法

お客様のチームによる管理か、当社のMDRサービスによる管理かを問わず、IaaSおよびSaaSのアカウント全体にわたり、アイデンティティ権限の可視化、誤検知の削減、トリアージの迅速化、そして完全なコンテキストの提供を実現します。

エクサフォースは、見えにくいアイデンティティ攻撃を可視化し、調査を加速します

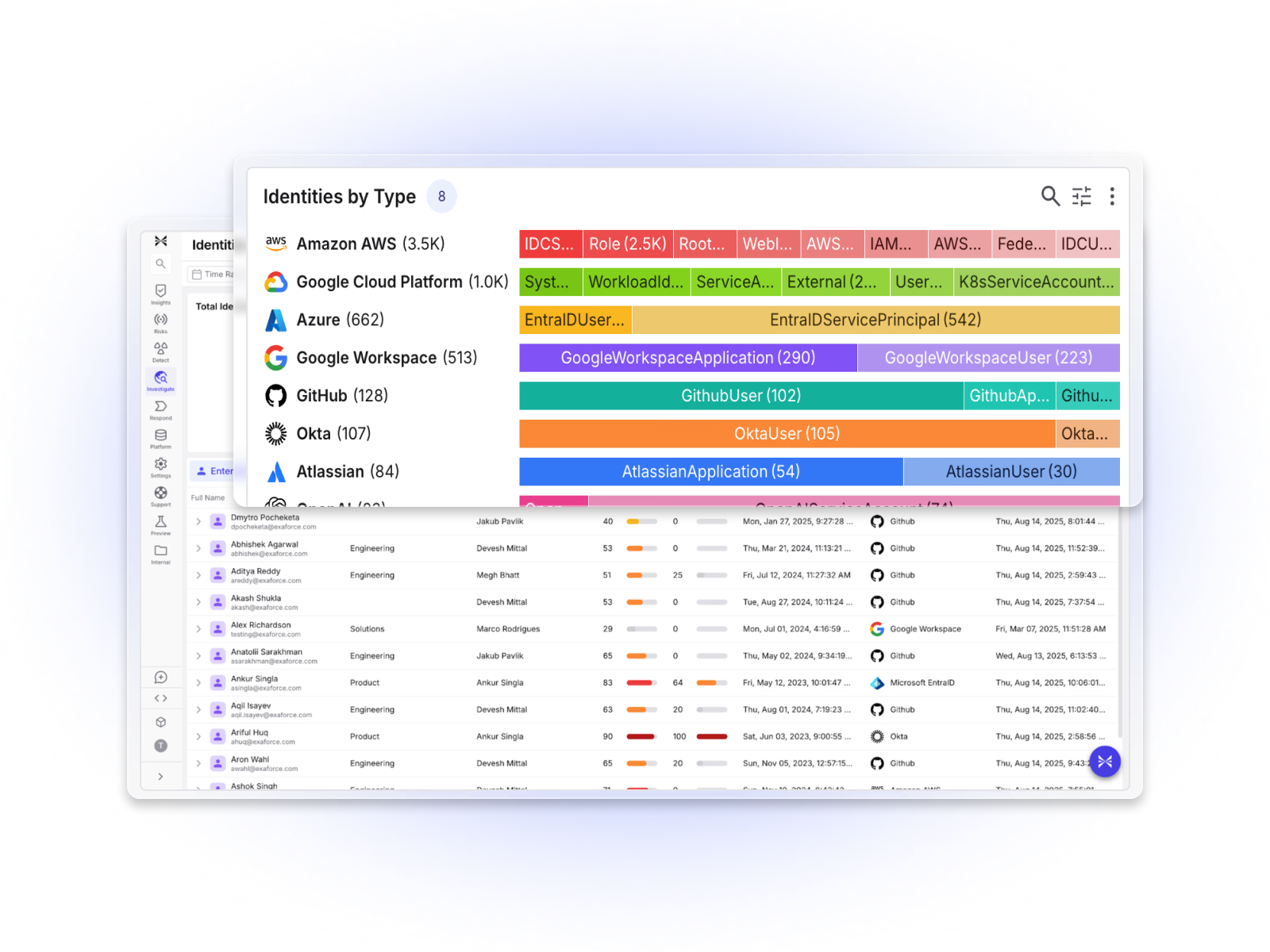

包括的な可視性

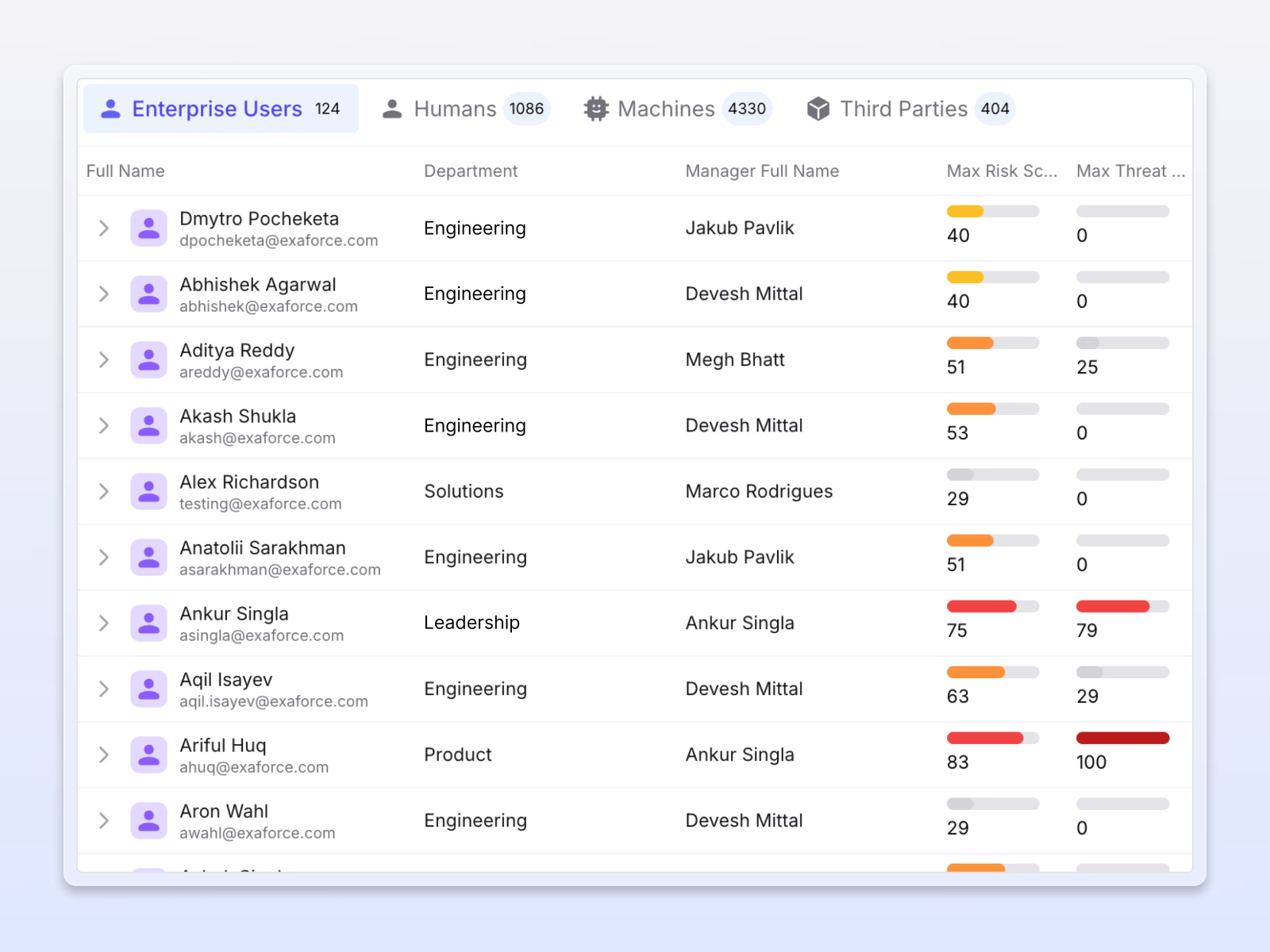

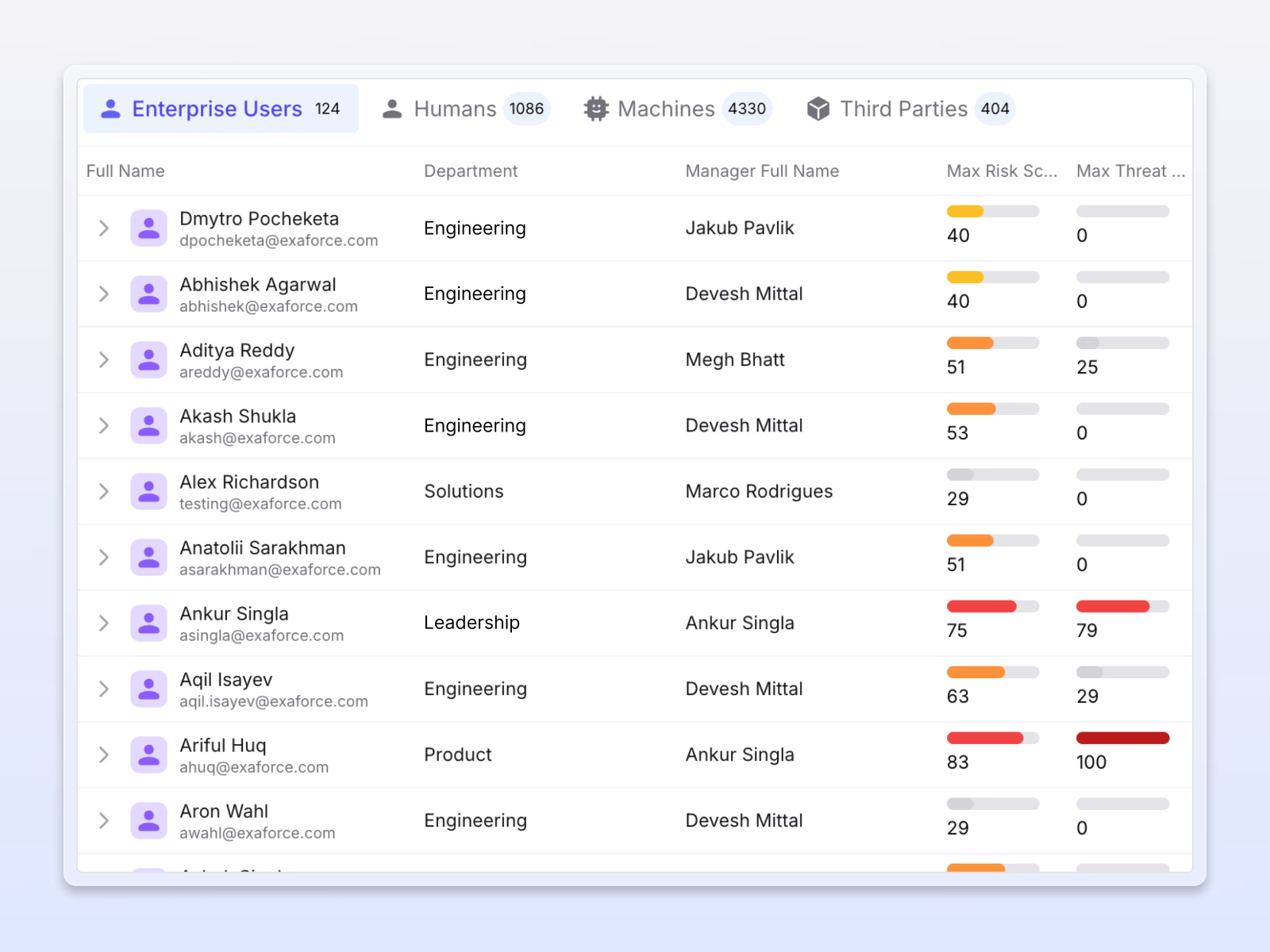

エクサフォースは、人間、非人間、AIエージェント、サードパーティのアイデンティティに加え、それぞれの実効権限、認証情報、アクティビティを網羅した完全なインベントリを提供し、アイデンティティ全体の可視性を実現します。

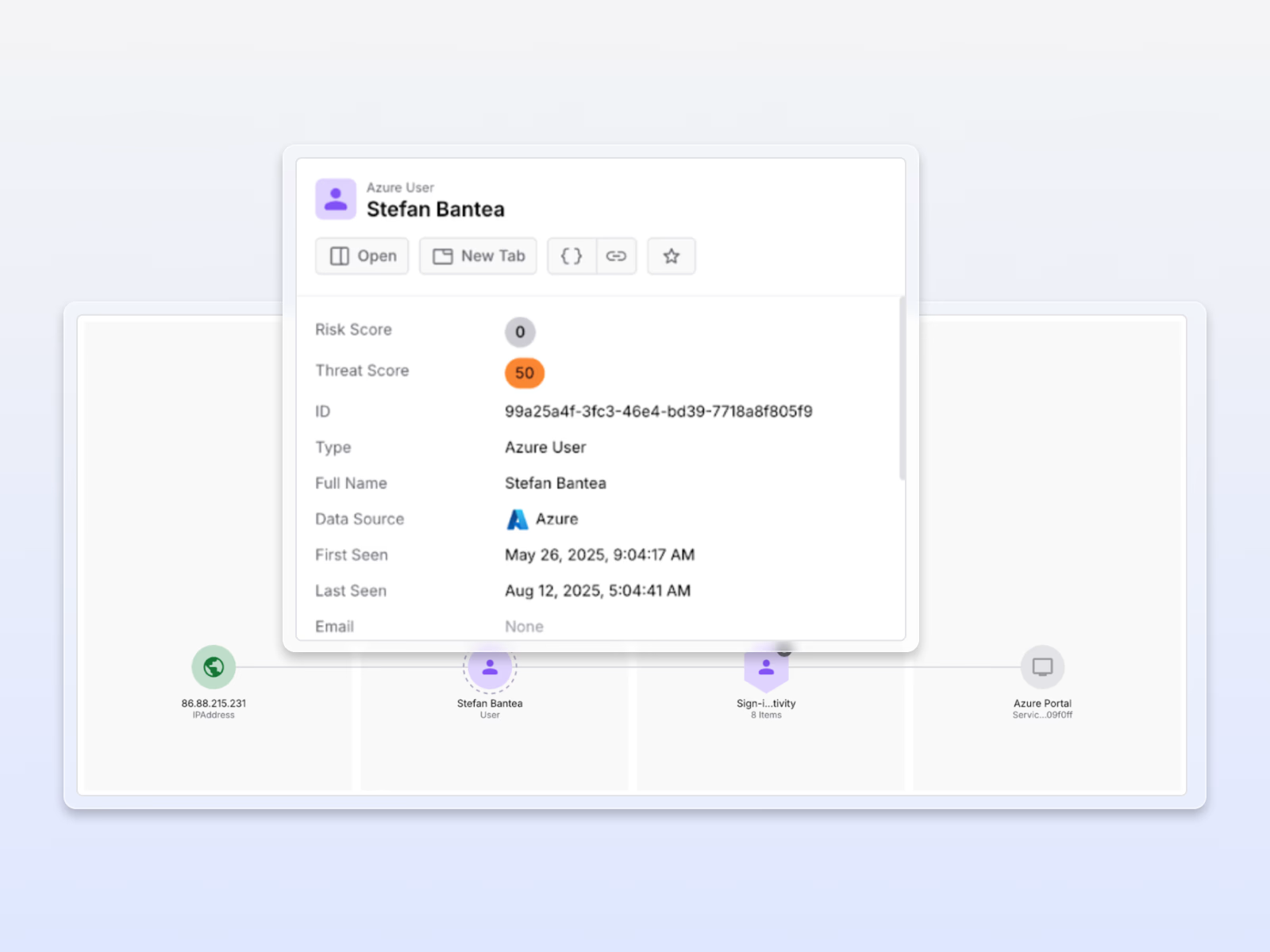

アカウント乗っ取りを阻止

高権限アカウントやサービスアイデンティティを継続的に監視し、認証情報の窃取や悪用を検出します。攻撃者による権限昇格に至る前に、IaaSおよびSaaS全体で侵害を検知します。

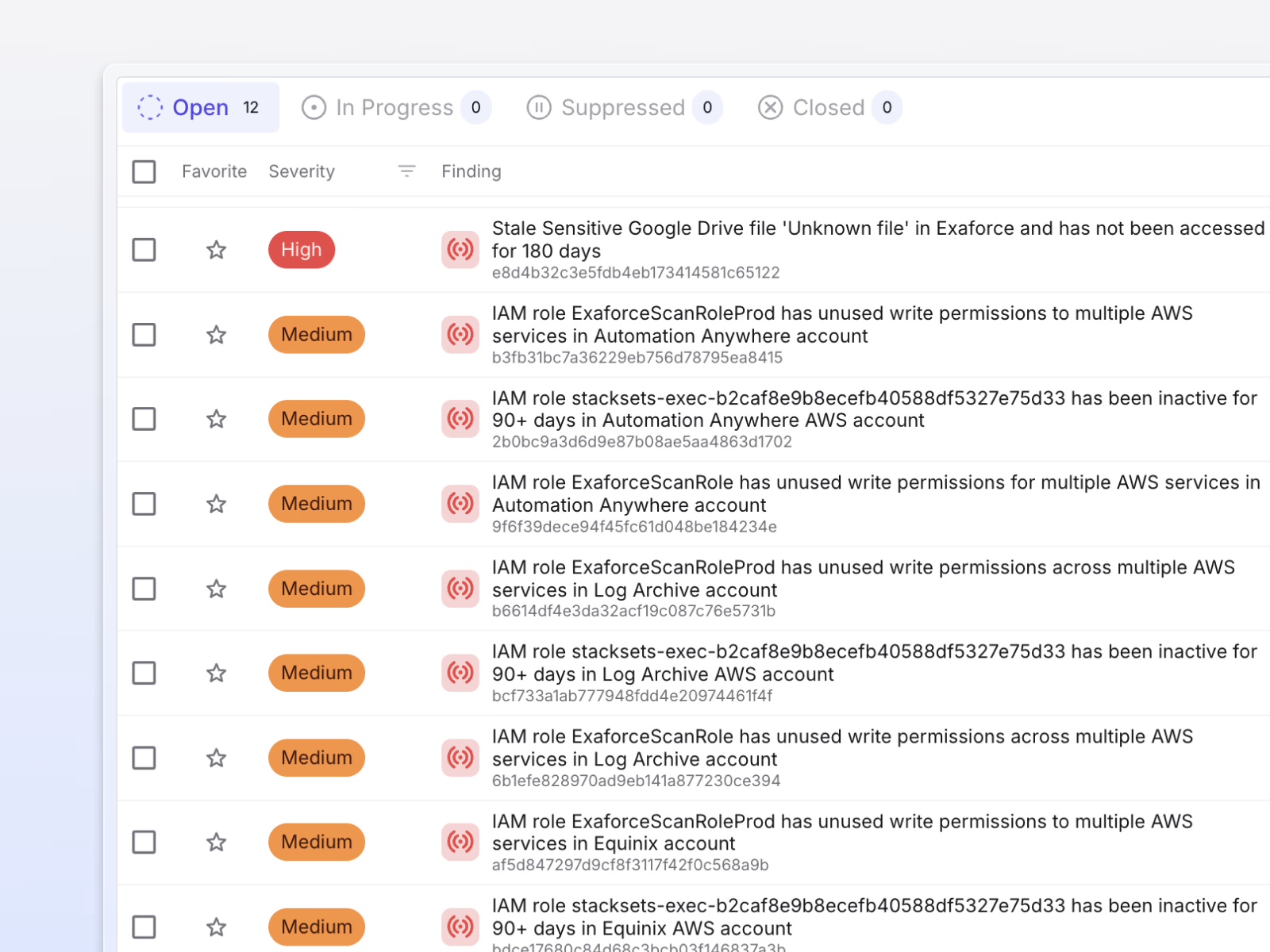

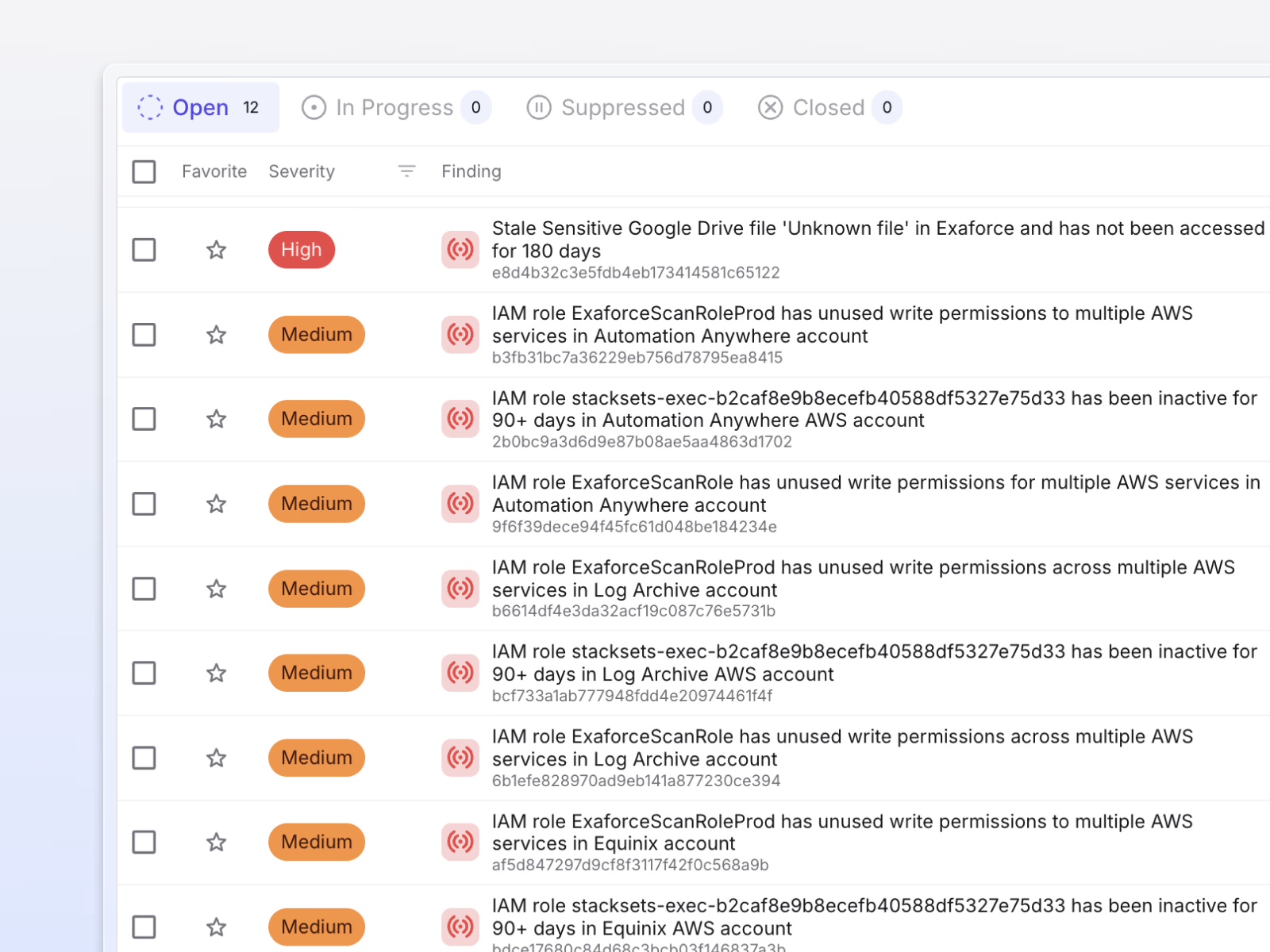

見えにくい攻撃シグナルを検出

断片化されたアイデンティティログを相関分析し、ロール変更、不審なログイン、権限昇格といった埋もれた兆候を即座に可視化します。これにより、ラテラルムーブメントや永続化攻撃を明らかにします。

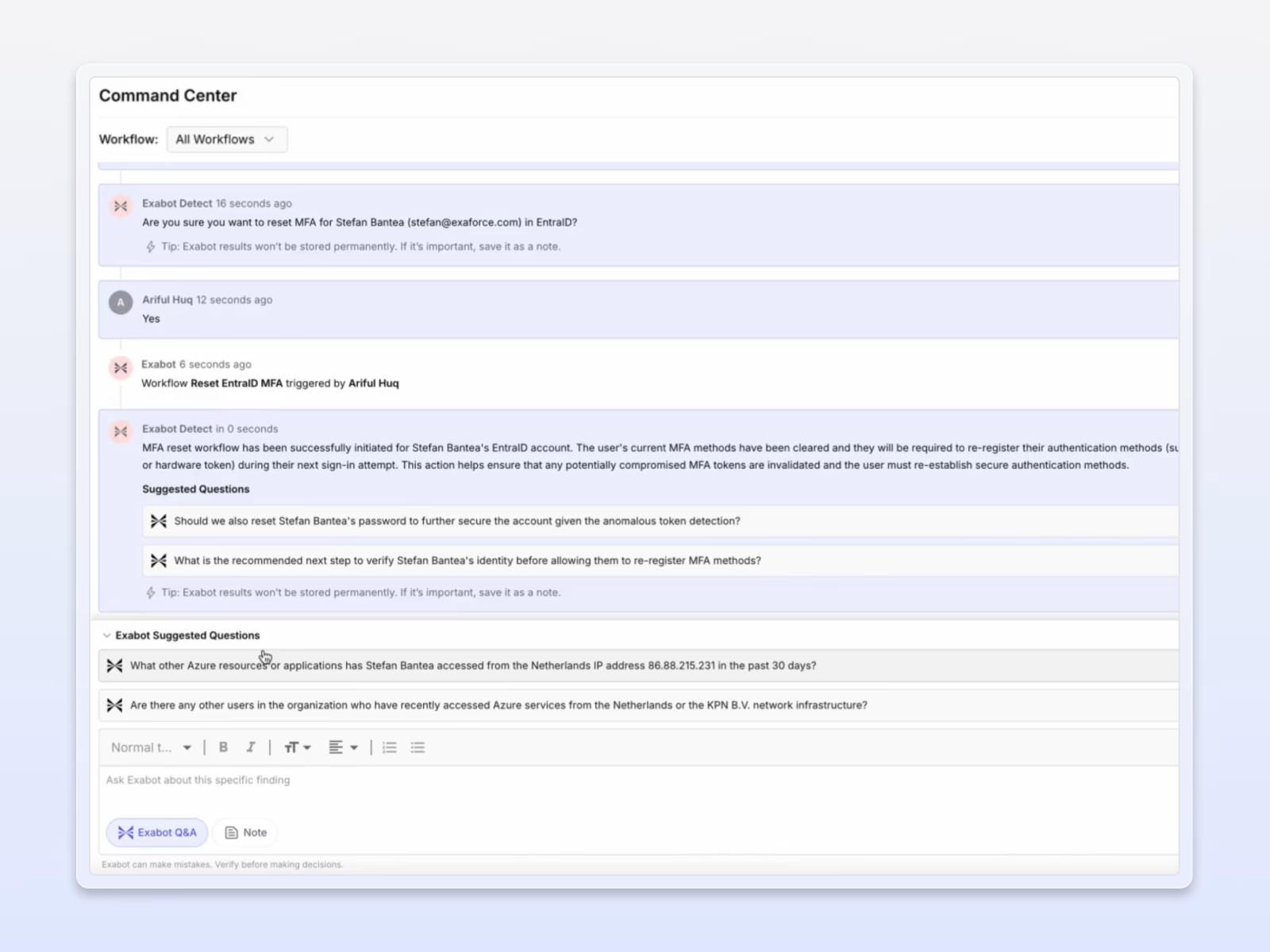

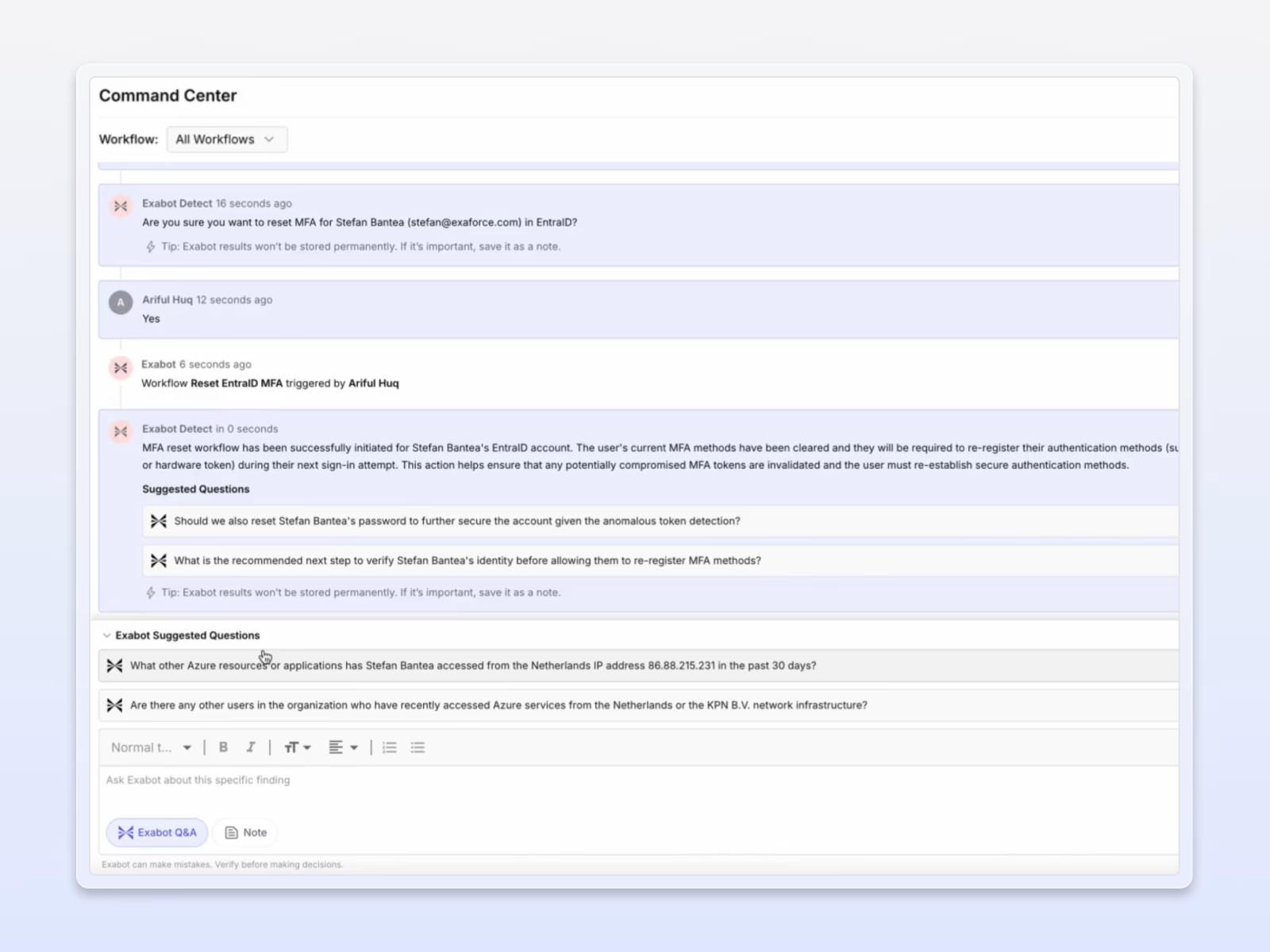

対応を加速

影響範囲を即座に特定し、悪意ある挙動を確認したうえで、アクセスの無効化やシークレットのローテーションを自動化することで、攻撃者の滞留時間を数時間から数分へと短縮します。

エクサフォースとその新しいAgentic SOCプラットフォームを早期に導入したことで、開発チームが使用するGitHubなどのクラウドサービスにおける、アイデンティティの悪用検知と対応が大幅に強化されました。このプラットフォームは、オンボーディングから24時間以内に実用的なクラウドインサイトを提供しました。その一例として、当社環境におけるサードパーティベンダーの認証情報の悪用を特定できました。豊富なデータ基盤により、SaaSおよびIaaS環境全体にわたる複雑な問いやタスクに迅速に対応できています。